本文最后更新于 485 天前,其中的信息可能已经有所发展或是发生改变。

前言:

这是我的光猫型号信息HN8145V V5.20,如果你也是类似的华为光猫也可以跟着本教程走下来试试。

主要是发现用以前html页面破解和小翼管家与bs破解的方法都失效了,搞了我半天。

1、准备所需材料:

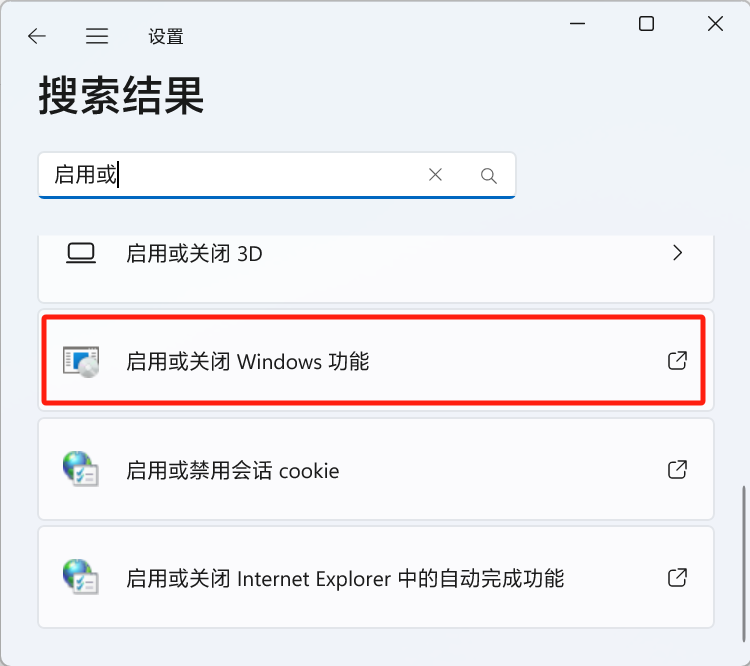

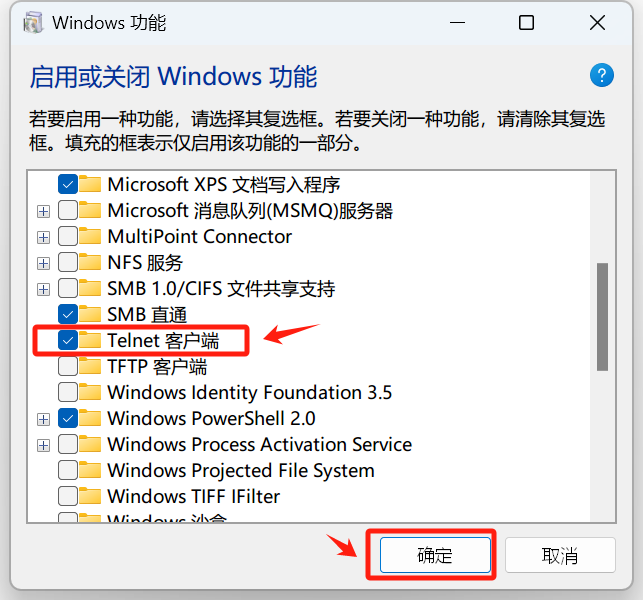

①启用Telnet客户端:

②下载解密包(提前感谢打赏):https://www.123pan.com/s/15yiVv-hEc8.html提取码:iTPn

2、对光猫进行OTN组播:

①断开光猫电源,拔除所有连接线(电话线,tv线,不是本机的网线,光纤),注意拔出光纤是捏住蓝色方塑料块进行拔除,不要硬拔光纤线来个大力出奇迹,那样光纤拔断了就悲剧了。也就是说,光猫上除了你这台电脑和电源,其他线全部拔掉。拔掉后接上光猫电源,等待启动。

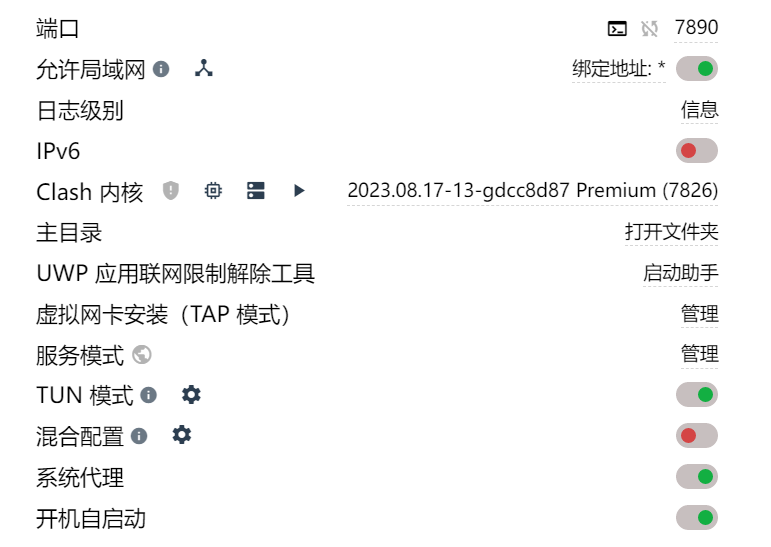

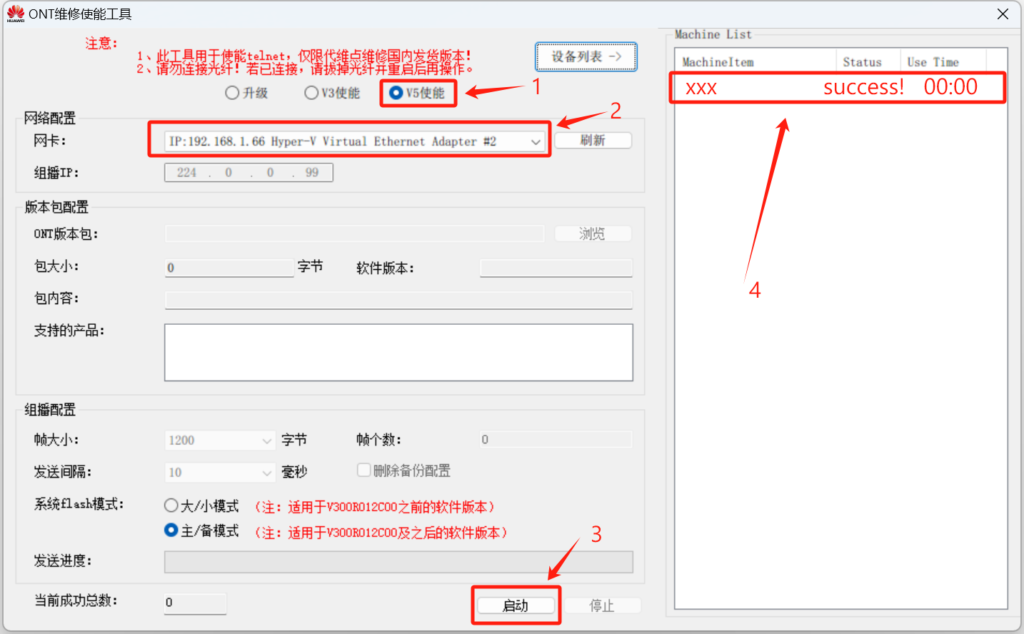

②启动后,电脑连上光猫的网络,打开ONT组播配置工具V3-V5 2.0.exe,根据图示内容进行组播。1、点击【V5使能】(V5.20版本比较高了,要用V5使能);2、选择连接到到光猫的网卡;3、点击底部【启动】按钮;4、框出的地方出现一条success的项目则组播成功,如果是failure则失败。

③success后点击【停止】,这时已经组播成功了,可以用cmd测试telnet 192.168.1.1(网关地址),重启光猫,插上光纤等其他设备。

④用cmd,运行以下命令(压缩文件中有,可以看看这些命令的具体意义):

telnet 192.168.1.1

root

Hw9aH%6c

su

shell

cp /mnt/jffs2/hw_ctree.xml /mnt/jffs2/mycfg.xml.gz

cd /mnt/jffs2

aescrypt2 1 mycfg.xml.gz tem

gzip -d mycfg.xml.gz

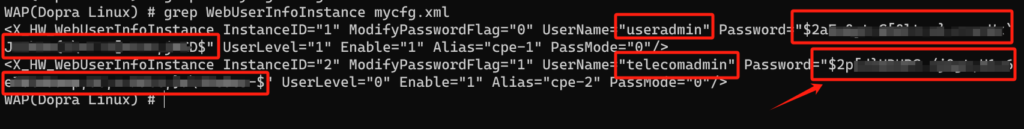

grep WebUserInfoInstance mycfg.xml

rm mycfg.xml

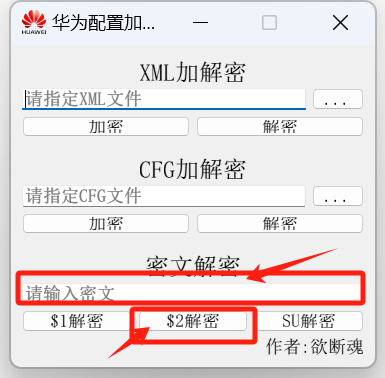

⑤将telecomadmin的Password复制出来,放到华为二次密码破解工具S1S2语音全鉴密码等中的$1$2密码破解工具,用最下面的$2解密得到的明文就是管理员telecomadmin的密码啦。

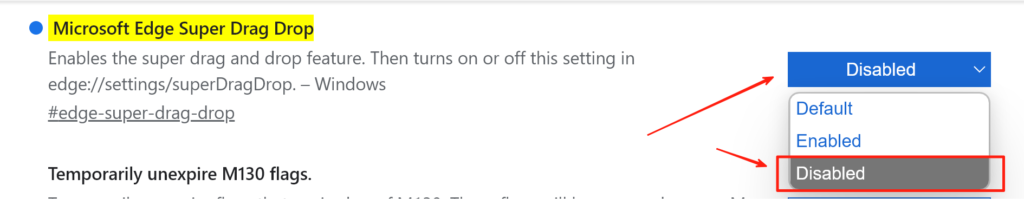

3、大功告成,看看成果:

熟悉的界面(●’◡’●)